Для начала отметим, что видов шифрования в сети существует очень много, это разные протоколы для разных задач, например HTTPS, SOCKS и другие. Мы в этой статье рассмотрим только те виды шифрования, которые используются в VPN-соединениях.

Вообще, технология VPN разрабатывалась не для защиты и шифрования, а с целью объединения компьютеров в единую сеть, если они находятся на большом расстоянии друг от друга, например в разных городах и странах. Шифрование трафика стало побочной функцией, так как технология использовалась в основном корпорациями, у которых высокие требования к безопасности.

Как работает шифрование

Попробуем объяснить базовый принцип шифрования на простом примере. Представьте что вам нужно передать другому человеку в комнате купюру в 1 000 рублей. Если вы протянете руку и передадите деньги, то все находящиеся в комнате увидят, что:

- Передавали вы

- Купюру в 1000 рублей

- Конкретному человеку

Чтобы защитить информацию, вы можете положить купюру в конверт, тогда окружающие не будут знать что именно вы передали, таким образом исключается пункт №2 из схемы. Вы зашифровали некую информацию и процесс передачи стал безопаснее. Технологии шифрования в сети позволяют сделать так, что окружающие не будут знать не только сумму, которую вы передали, они не будут знать даже про конверт.

Защита и шифрование в VPN происходит двумя способами:

- PPP (Point-to-Point Protocol) используется для защиты на уровне канала данных, то есть на самом низком из возможных. Его задача — обеспечить стабильное соединение между двумя точками в интернете, а также предоставить шифрование и аутентификацию.

- PPTP (Point-to-Point Tunneling Protocol) является расширением и дополнением PPP. Для работы этого протокола устанавливается два соединения — основное и управляющее.

Более новый способ создания соединения — еще один протокол, построенный поверх PPP, — L2TP (Layer 2 Tunneling Protocol). Цель этого протокола — не столько защитить соединение, сколько полностью регламентировать процесс сообщения компьютеров в сети. Данный протокол, кроме создания соединений VPN, также используется, например, для подключения банкоматов к офисам банков, что служит некоторой гарантией. Хотя и стоит учесть, что собственного шифрования у L2TP нет.

L2TP не защищает сами данные, передаваемые в его рамках. Для этого обычно используется протокол IPsec (IP security). Он призван защищать содержимое пакетов IP и благодаря этому шифрует любые виды соединений. Из двух режимов в VPN используется только туннельный, которые защищает как данные передаваемого пакета, так и заголовки.

IKE и IKEv2 (Internet Key Exchange) — строгие алгоритмы шифрования и защиты данных, передаваемых по информационному каналу. Используется исключительно с IPsec, так как является его защитным слоем — именно благодаря IKE данные в соединении остаются под замком. В общем-то, эти алгоритмы и послужили основой для развития всех современных средств и утилит создания соединений VPN, но настало время поговорить о том, что и из чего выбирать.

OpenVPN — самое популярное решение для создания защищенного соединения. Этот протокол открыт и предоставляет самую серьезную защиту, поэтому ему можно доверять. Настройка соединения по этому протоколу легка, но потребует наличия на устройстве приложения OpenVPN.

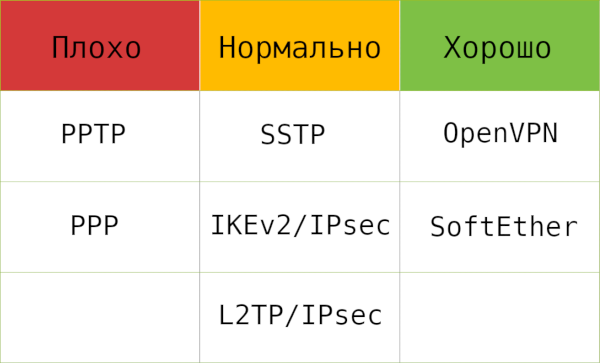

Вот небольшое сравнение протоколов:

При настройке серверов нашим клиентам мы используем технологии IKEv2/IPsec и OpenVPN и вы можете использовать какой вам удобно. Напомним лишь, что для работы IKEv2/IPsec можно использовать встроенные средства в операционную систему, а для протокола OpenVPN вам потребуется скачать приложение и подключаться к вашему VPN серверу через него.